محققان امنیتی در آزمایشگاه لومن سیاه لوتوس یک تروجان دسترسی از راه دور مبتنی بر لینوکس را کشف کرده اند که برای مدت بیش از دو سال، روترهای دفتر کوچک/دفتر خانگی (SOHO) را تقریباً ناشناخته آلوده می کند.

به طور خلاصه در می 2021 اشاره شد، تروجانی که از آن به عنوان AVrecon یاد می شود برای ایجاد سرویس های پروکسی مسکونی طراحی شده برای پنهان کردن انواع فعالیت های مخرب مانند اسپری رمز عبور، پروکسی ترافیک وب و کلاهبرداری تبلیغاتی استفاده شده است.

با بیش از 70000 آدرس IP متمایز از 20 کشور که با 15 C2 مرحله دوم منحصر به فرد در یک پنجره 28 روزه ارتباط برقرار می کنند و 41000 گره به عنوان آلوده دائمی طبقه بندی می شوند، مقیاس این کمپین چند ساله می تواند به طرز نگران کننده ای بزرگ باشد.

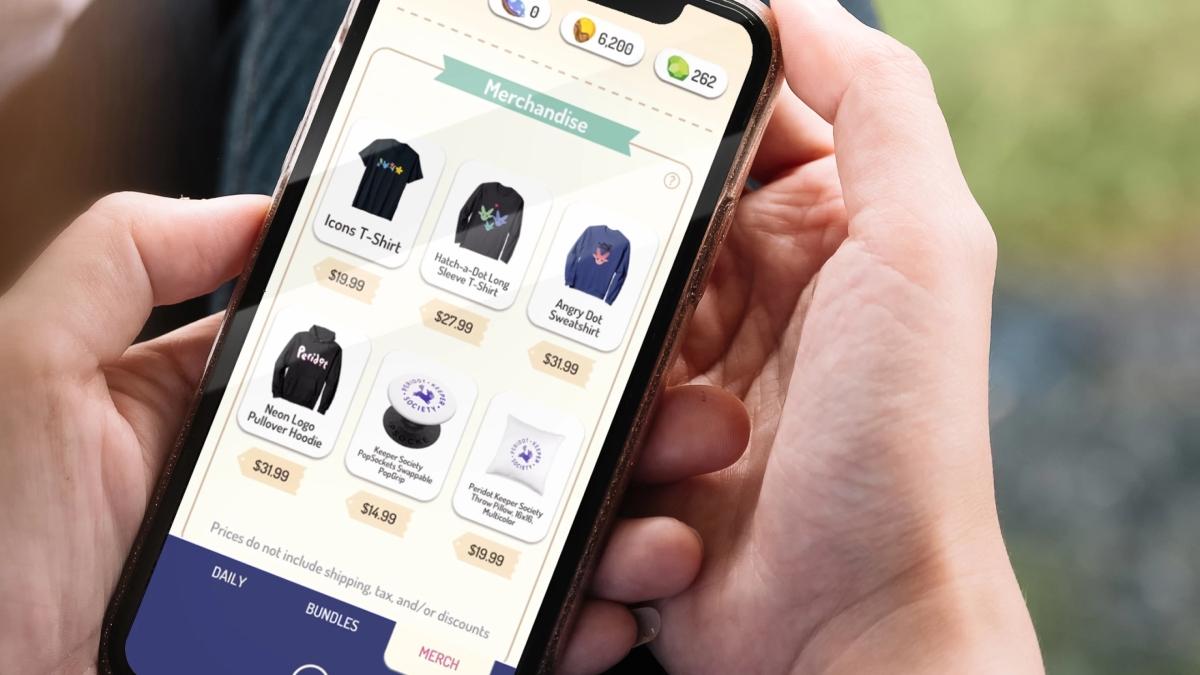

روترهای آلوده به بدافزار

تجزیه و تحلیل از بد افزار تأیید می کند که به زبان C نوشته شده است، برای قابل حمل بودن ارزش گذاری شده است و دستگاه های تعبیه شده در ARM را هدف قرار می دهد.

AVrecon ابتدا نمونه های دیگر خود را در دستگاه میزبان بررسی می کند و فرآیندهای موجود را از بین می برد. اگر این کار را انجام ندهید، دستگاه خود را از دستگاه خارج می کند، احتمالاً به منظور فرار از تشخیص.

در نهایت، Lumen معتقد است که این بدافزار برای استفاده از ماشینهای آلوده برای کلیک کردن بر روی تبلیغات مختلف فیسبوک و گوگل و تعامل با Microsoft Outlook طراحی شده است که احتمالاً در یک تلاش تقلب تبلیغاتی بزرگتر است.

خلاصه نتیجه می گیرد که پاشش رمز عبور و/یا استخراج داده ها ممکن است یک فعالیت ثانویه باشد.

به نظر می رسد هدف، شست و شوی فعالیت های مخرب با استفاده از پهنای باند قربانی برای ایجاد یک سرویس پروکسی مسکونی باشد، که بعید به نظر می رسد همان سطح توجه خدمات تجاری VPN را جلب کند.

از آنجایی که تأثیر کمی برای کاربران نهایی وجود دارد، بر خلاف استخراج رمزنگاری که منابع سنگینی دارد، آزمایشگاههای بلک لوتوس میگوید: «بعید است که حجم شکایات سوءاستفادهای را که باتنتهای مبتنی بر DDoS و باتنتهای بیرحمانه در سراسر اینترنت انجام میدهند، تضمین کند.»

رعایت بهداشت خوب اینترنت برای پیشگیری بسیار مهم است، که در این مورد شامل راه اندازی مجدد روترها و اعمال به روز رسانی سیستم عامل است.

t_98zoom@ به کانال تلگرام 98 زوم بپیوندید

t_98zoom@ به کانال تلگرام 98 زوم بپیوندید

آخرین دیدگاهها